O gerenciamento de exposição a ameaças foi considerada uma das tendências de cibersegurança pelo Gartner para o ano de 2023, mostrando que os ataques realizados por criminosos estão ficando cada vez mais sofisticados. A consultoria também prevê que, até 2026, cerca de 60% das detecções, investigações e respostas a ameaças irão se beneficiar do controle de dados expostos para, então, validar e priorizar ameaças detectadas.

Esse controle é trabalhado dentro da área de Threat Intelligence, ou Inteligência de Ameaças, em português, e se trata de uma das respostas mais eficientes contra os hackers, pois ajuda a entender os atacantes, responder de forma mais rápida e eficiente a incidentes e prever proativamente o próximo passo dos criminosos, beneficiando empresas de todos os tamanhos. Além desses pontos, a adoção de um serviço de inteligência também reduz riscos, evita violações de dados e mantém os custos reduzidos.

É importante salientar que a inteligência deriva da informação. Essa, por sua vez, é obtida após o processamento de algum dado significativo dentro de um contexto, como, por exemplo: João, 27 anos, Brasil. Esses dados separados não nos entregam resultados, mas quando os juntamos é possível chegar a algumas conclusões, como: João tem 27 anos e mora no Brasil. A informação geralmente tem como foco o presente ou o passado e desempenha um papel fundamental na tomada de decisões, na comunicação e no avanço do conhecimento em todos os tipos de área de conhecimento e negócio.

Já quando falamos de inteligência, o foco muda, de presente ou passado, para antecipação, o que envolve os passos dos cibercriminosos, as mudanças, os riscos e as oportunidades sempre baseando-se em análises e interpretações dos dados e das informações. Ou seja, a inteligência é uma parte essencial da cibersegurança moderna e ajuda as organizações a entenderem melhor o cenário de ameaças em constante evolução. O ciclo de inteligência pode ser resumido em cinco etapas, conforme exposto a seguir.

- Planejamento: essa fase envolve todos os pontos focais do ciclo, desde a identificação de necessidade, até a etapa de entrega ao cliente. O planejamento se encontra tanto no início quanto no fim do ciclo, pois após a entrega dos resultados, geralmente, se percebe outra necessidade levando a outro planejamento.

- Coleta: para uma coleta ser eficaz, é necessário planejar, direcionar e focar os esforços nas fontes de dados corretas, como registros públicos, relatórios da mídia, internet etc. A coleta de códigos abertos, que estão disponíveis publicamente, também é muito importante nesta fase, pois enriquece a unidade de inteligência, aumentando sua capacidade de analisar recursos.

- Processamento: neste momento ocorre a indexação, classificação e organização dos dados, ou seja, eles são transformados em informações para que possam ser consultados com facilidade.

- Análise e produção: neste ponto, a informação obtida na fase de processamento começa a ser utilizada para geração de inteligência, ou seja, ocorrem análises e avaliações. Vale ressaltar que confiabilidade, validade e relevância são pontos extremamente importantes quando as análises são colocadas em algum contexto para a realização de julgamentos referentes a determinadas situações e eventos.

- Disseminação: essa é a última etapa do ciclo. Aqui ocorre a distribuição de inteligência para os solicitantes tomarem decisões ou agir com base no relatório recebido. Nesta etapa, o solicitante também avalia o valor da inteligência fornecida, para se iniciar um novo ciclo.

Devido à alta taxa de desenvolvimento tecnológico, a cada dia que passa estamos mais expostos. Hoje, é comum observar dezenas de vazamentos de dados todas as semanas. Por isso, a Threat Intelligence chegou para defender de forma proativa o negócio, beneficiando também áreas que não estão ligadas diretamente à Segurança da Informação. Ao adotar esse tipo de serviço, as organizações podem melhorar significativamente sua postura de segurança e reduzir os riscos associados às ameaças cibernéticas em constante evolução.

Artigo escrito por Adenilson Almeida é gerente de cibersegurança e Juan Riquelme Marin Santos é consultor de cibersegurança

por Image Comunicação

O post 5 passos da Inteligência de Ameaças para reduzir ciberataques apareceu primeiro em ContNews.

Fonte: Portal Contnews

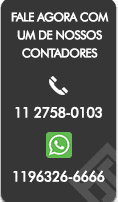

Escritório de contabilidade em São Bernardo do Campo com o escritório de contabilidade Dinelly. Clique aqui